Vous êtes-vous déjà demandé comment fonctionnent les réseaux informatiques ? Vous n’êtes pas seul ! Les réseaux informatiques sont essentiels dans le domaine de l’informatique, permettant aux appareils de communiquer et de partager des informations. Mais qu’est-ce qu’un réseau informatique ?

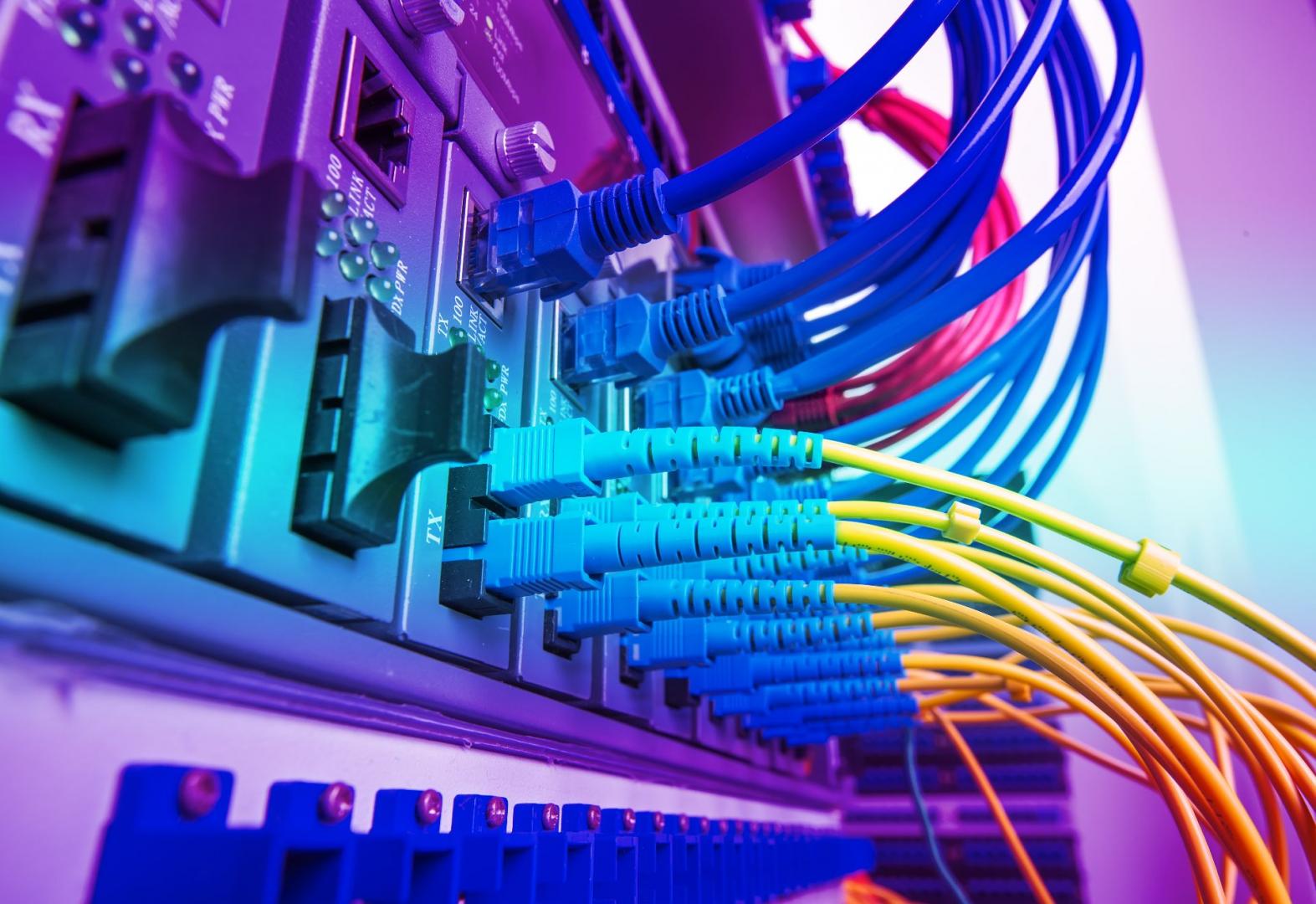

Un réseau informatique est un ensemble d’appareils interconnectés, tels que des ordinateurs, des serveurs, des imprimantes, etc., qui utilisent des protocoles de communication pour échanger des données. Ces appareils sont connectés par des câbles ou sans fil, formant ainsi un réseau qui facilite la transmission rapide et sécurisée des données.

Le fonctionnement d’un réseau informatique repose sur plusieurs éléments clés : les protocoles de communication, les adresses IP, les routeurs et les commutateurs. Les protocoles de communication définissent les règles et les normes qui permettent aux appareils du réseau de se comprendre mutuellement. Les adresses IP sont utilisées pour identifier chaque appareil sur le réseau, tandis que les routeurs acheminent les paquets de données entre différents réseaux. Les commutateurs quant à eux permettent de connecter plusieurs appareils sur un même réseau local.

Les réseaux informatiques jouent un rôle crucial dans le monde moderne. Ils permettent aux entreprises de partager des informations en temps réel, d’accéder à distance à leurs données et de collaborer efficacement. Ils facilitent également l’accès à Internet pour tous types d’appareils connectés.

En conclusion, les réseaux informatiques sont essentiels pour assurer la connectivité et la communication entre les appareils. Sans eux, nous ne pourrions pas profiter des avantages de l’informatique moderne. Alors, plongez dans le monde des réseaux informatiques et découvrez comment ils fonctionnent réellement !

Comprendre les réseaux informatiques : définition et fonctionnement

Un réseau informatique est une connexion entre des appareils connectés et permettant l’échange de données. Une infrastructure réseau comprend tous les éléments matériels et logiciels nécessaires pour créer et maintenir un réseau. Les réseaux informatiques permettent aux utilisateurs de partager des informations, des fichiers, des imprimantes et bien d’autres choses. Ils peuvent également être utilisés pour fournir une assistance à distance ou pour relier des sites distants.

Pour créer un réseau informatique, il faut disposer d’un matériel et d’un protocole appropriés. Le matériel comprend des routeurs, des commutateurs, des câbles et autres équipements qui permettent de relier les différents éléments du réseau. Un protocole est un ensemble de règles qui définit comment les données sont transmises sur le réseau et comment les périphériques communiquent entre eux.

Qu’est-ce qu’un réseau informatique ?

Un réseau informatique est un système qui relie une série d’ordinateurs, d’appareils et de périphériques pour partager des données, des fichiers et des ressources. Ces périphériques peuvent être connectés par des fils ou à l’aide de technologies sans fil, telles que le Wi-Fi. Un réseau informatique peut également être connecté à Internet pour partager des informations avec les utilisateurs à l’extérieur du réseau. Les technologies utilisées pour créer un réseau informatique sont diverses et comprennent TCP/IP, Ethernet et le protocole Wi-Fi. Ces technologies permettent aux ordinateurs et périphériques de communiquer entre eux en transmettant des données à des vitesses plus rapides qu’avec les méthodes traditionnelles. En outre, les réseaux informatiques offrent une meilleure sécurité en protégeant le réseau contre les virus et les logiciels malveillants.

Les différents types de réseaux informatiques

Un réseau informatique est une connexion entre plusieurs ordinateurs et périphériques réseau pour partager des ressources. Les réseaux informatiques peuvent couvrir une petite zone ou une grande, et les technologies qu’ils utilisent varient en fonction de leur taille et de leur emplacement. Il existe différents types de réseaux informatiques:

- Réseaux locaux (LAN), qui connectent des périphériques dans un espace géographique restreint, généralement un bâtiment ou une seule pièce.

- Réseaux étendus (WAN), qui connectent plusieurs bâtiments et couvrent de grandes distances.

- Réseaux sans fil (WLAN), qui utilisent des ondes radio pour relier les utilisateurs au réseau sans avoir à utiliser des câbles.

- Réseaux mobiles, qui utilisent des appareils mobiles pour fournir des connexions à Internet.

- Réseaux hétérogènes, qui comprennent différents types de réseaux et systèmes informatiques reliés entre eux.

Les réseaux peuvent également être classés selon le protocole qu’ils utilisent:

- TCP/IP, qui est le protocole standard pour les réseaux mondiaux.

- Ethernet, qui est un protocole populaire pour les réseaux locaux.

Les composants essentiels d’un réseau informatique

Un réseau informatique est une interconnexion de plusieurs ordinateurs ou appareils qui permet aux utilisateurs et aux appareils de partager des données, des fichiers, des imprimantes et des connexions Internet. Un réseau informatique peut être configuré de manière à fournir une connexion sécurisée et parfaitement fiable pour les ordinateurs et le périphérique connectés. Pour créer un réseau informatique, il est nécessaire d’utiliser certains composants essentiels. Ceux-ci peuvent inclure un serveur, un commutateur Ethernet, des câbles réseau, une carte d’interface réseau (NIC) et un modem. Le serveur est le cœur du réseau et fournit l’accès aux données et autres ressources. Les commutateurs Ethernet fournissent la connectivité entre les ordinateurs du réseau en transmettant des données sur les câbles réseau. Les cartes NIC insèrent les données dans le réseau et permettent à chaque ordinateur d’accéder aux ressources du serveur.

Les protocoles de communication utilisés dans les réseaux informatiques

Les protocoles de communication utilisés dans les réseaux informatiques sont la clé pour le bon fonctionnement des systèmes. Il s’agit des méthodes et des normes permettant à différents équipements et ordinateurs de communiquer entre eux. L’utilisation d’un protocole spécifique est nécessaire pour que les données puissent être envoyées et reçues correctement. Les protocoles de communication les plus populaires et les plus importants sont TCP/IP, HTTP, FTP, SSH, SMTP et POP3.

TCP/IP est l’un des protocoles de communication les plus utilisés dans les réseaux informatiques pour envoyer et recevoir des données sur Internet. C’est un protocole qui fournit une connectivité aux réseaux en partageant les données entre tous les périphériques connectés. Il définit également comment ces données sont envoyées et contrôle la transmission des données sur le réseau afin de garantir leur intégrité.

HTTP est un autre protocole largement utilisé dans le cadre des réseaux informatiques pour naviguer sur le web. Il sert à établir une connexion entre un serveur web et un navigateur web afin d’afficher du contenu dynamique sur une page Web. Les messages HTTP sont envoyés entre le serveur et le client pour afficher ou modifier du contenu sur une page Web.

FTP, ou File Transfer Protocol, est un autre protocole largement utilisé dans les réseaux informatiques pour envoyer et recevoir des fichiers entre deux machines sur Internet. Il permet aux utilisateurs d’envoyer ou de recevoir des fichiers à partir d’un serveur distant via une connexion sécurisée.

L’adressage IP et la gestion des adresses dans un réseau informatique

Un réseau informatique est un ensemble d’ordinateurs, de périphériques et de connexions réseau qui communiquent entre eux. Les réseaux sont conçus pour partager des données, des applications logicielles et des périphériques, tels que des imprimantes, des scanners ou des appareils photo numériques. L’adressage IP est une méthode utilisée pour attribuer une adresse à chaque dispositif sur un réseau informatique. Tous les dispositifs d’un réseau ont une adresse IP unique qui est associée à une carte réseau. Lorsque vous envoyez quelque chose sur un réseau informatique, votre ordinateur utilise cette adresse pour acheminer le paquet de données à la bonne destination. La gestion des adresses fait partie intégrante du concept d’adressage IP. L’adressage IP est divisé en plages d’adresses qui sont gérés par les administrateurs réseau et distribués aux utilisateurs finaux ou aux dispositifs connectés au réseau.

Les utilisateurs finaux peuvent accéder à l’internet en utilisant leurs adresses IP publiques fournies par leur fournisseur internet ou leur admin réseau. Les adresses IP publiques peuvent être vues par n’importe quel dispositif connecté à l’internet. Les adresses IP privées ne peuvent pas être accessibles depuis l’internet et sont principalement utilisées pour créer des réseaux locaux. Les administrateurs réseau contrôlent l’utilisation et la distribution des adresses IP privées sur leur réseau personnel. Ces adresses permettent aux utilisateurs de se connecter entre eux sur un réseau local sans avoir besoin de se connecter à l’internet.

La topologie des réseaux informatiques : étoile, bus, anneau, etc.

Il existe différents types de topologies de réseaux informatiques, notamment la topologie en étoile, la topologie en anneau, la topologie en bus, etc. Chaque type possède ses propres caractéristiques et fonctionnalités. La topologie en étoile est l’une des plus courantes. Elle est facile à configurer et à maintenir grâce à son architecture centralisée. Les périphériques sont connectés à un serveur central qui fonctionne comme une étape intermédiaire entre les périphériques et le réseau. Cette configuration est très robuste car elle permet une communication efficace entre les composants du réseau.

Topologie en Bus

La topologie en Bus est une configuration basique dans laquelle les périphériques sont reliés par un câble commun ( bus ) reliant chaque élément du système. Les périphériques peuvent envoyer et recevoir des données sur ce câble commun. Il est simple à configurer et pas cher à mettre en œuvre, mais il peut être sujet aux erreurs et ne peut pas être facilement mis à niveau.

Topologie en Anneau

Dans une topologie en Anneau, chaque périphérique est relié à son voisin par un câble individuel, créant ainsi un cercle ou anneau virtuel. Les paquets de données sont envoyés d’un nœud à l’autre jusqu’à ce qu’ils atteignent leur destination finale. Il offre une meilleure fiabilité que le bus car les données passent par chaque nœud, mais il est plus complexe et coûteux à mettre en œuvre.

Topologie en Étoile

Comme mentionné précédemment, la topologie en étoile est l’une des plus populaires pour les réseaux informatiques et consiste en une série de nœuds connectés à un concentrateur central, appelé commutateur ou routeur.

La sécurité des réseaux informatiques : enjeux et solutions

La sécurité des réseaux informatiques est un enjeu majeur pour les entreprises et les particuliers. Un réseau informatique permet aux ordinateurs reliés entre eux de partager des informations et des ressources, mais il peut également être une cible pour les cyberattaques. Les menaces peuvent être de natures variées : vol de données, attaques par déni de service, rançongiciels et bien d’autres encore. Afin de protéger leurs réseaux, les entreprises doivent mettre en place des procédures et des technologies adéquates.

Gestion des mots de passe

L’une des mesures les plus importantes pour assurer la sécurité d’un réseau est la gestion des mots de passe. Les utilisateurs doivent choisir des mots de passe robustes qui ne peuvent pas être facilement devinés, et ils doivent également changer régulièrement leur mot de passe. Les responsables du réseau peuvent imposer une politique stricte en matière de gestion des mots de passe afin d’empêcher les intrusions non autorisées.

Firewalls

Les firewalls sont un autre outil important qui peut protéger un réseau contre les attaques malveillantes. Un firewall est une série de règles qui contrôlent le trafic entrant et sortant sur un réseau. Les firewalls peuvent bloquer certains types de paquets ou demandes et empêcher ainsi des tâches malveillantes telles que l’envoi de logiciels malveillants ou le trafic vers des sites Web connus pour être malveillants.

Cryptage

Le cryptage est une autre option pour protéger le contenu sensible qui voyage sur un réseau informatique. Le cryptage permet aux données sensibles d’être converties en un code indéchiffrable afin que seules les personnes autorisées puissent y accéder. De nombreuses techniques différentes peuvent être utilisées pour crypter les données, y compris le chiffrement à clé publique, le chiffrement symétrique et l’authentification à trois facteurs.

Les avantages et les limites des réseaux informatiques

Les réseaux informatiques sont des moyens très pratiques pour partager des données, des informations et des fichiers entre plusieurs ordinateurs. Ils offrent aux utilisateurs la possibilité de communiquer rapidement, peu importe leur emplacement ou leur lieu. Les avantages et les limites des réseaux informatiques offrent de nombreux bénéfices pour les entreprises.

- Avantages:

- Les réseaux informatiques permettent aux utilisateurs d’accéder à des documents et à des informations centralisées à partir de n’importe quel ordinateur connecté.

- Ils peuvent économiser du temps et de l’argent car les utilisateurs n’ont pas à se déplacer pour consulter ou modifier les informations.

- Ils peuvent aussi améliorer l’efficacité en permettant aux utilisateurs d’accéder aux données en temps réel.

- Ils offrent une plus grande sécurité car les données sont préservées sur un seul serveur centralisé plutôt que sur des dizaines d’ordinateurs individuels.

- Limites:

- Les réseaux informatiques peuvent être fragiles car ils sont soumis à une panne matérielle ou logicielle qui mettrait en péril l’accès aux données.

- Ils peuvent également être très coûteux et difficiles à mettre en place et à gérer correctement.

- Les réseaux informatiques peuvent également être vulnérables aux attaques extérieures, ce qui nuit à la sécurité et à la confidentialité des données.

L’évolution des réseaux informatiques : les tendances actuelles

Aujourd’hui, de nombreuses entreprises ont adopté des technologies de pointe pour leurs réseaux informatiques, et ceux-ci ont connu une évolution significative au cours des dernières années. Les solutions de réseautage modernes sont plus efficaces, fiables et offrent des fonctionnalités supplémentaires qui aident les entreprises à s’adapter aux fluctuations du marché et à optimiser leurs performances. Les tendances actuelles en matière de réseautage comprennent des technologies telles que le cloud computing, la virtualisation et le réseau 5G.

Cloud computing :

Le cloud computing, ou informatique en nuage, est une forme de technologie qui permet aux entreprises d’accéder aux applications et aux services sur Internet au lieu d’installer des logiciels sur leurs serveurs locaux. Le cloud computing offre aux organisations une flexibilité et une scalabilité sans précédent pour gérer les systèmes informatiques et stocker des données. En outre, les entreprises peuvent bénéficier d’une réduction des coûts grâce à l’utilisation du cloud computing.

Virtualisation :

La virtualisation est l’un des moyens les plus populaires de réduire les coûts tout en améliorant la fiabilité et la disponibilité des systèmes informatiques. La virtualisation consiste à partager un seul serveur physique en plusieurs « machines virtuelles » qui peuvent être facilement configurées pour prendre en charge différents types de travail. De plus, la virtualisation permet aux entreprises de développer rapidement de nouvelles applications sans avoir à acheter du matériel supplémentaire.

Réseaux 5G :

5G, ou cinquième génération, est la prochaine génération de technologie de communication cellulaire qui promet une vitesse et une fiabilité accrues. Les réseaux 5G offriront une connexion haut débit sans fil à grande échelle pour les appareils mobiles, ainsi qu’une plus grande couverture pour les appareils fixes tels que les tablettes et les ordinateurs portables. Les réseaux 5G devraient contribuer à améliorer l’efficacité et l’efficience du traitement des données et à réduire les temps de latence.

Table des matières